Trusted-channel phishing: dlaczego poprawny e-mail z poprawnej domeny przestaje być gwarancją bezpieczeństwa

W klasycznym modelu bezpieczeństwa poczty elektronicznej przez lata funkcjonowała stosunkowo prosta zasada: jeśli wiadomość pochodzi z poprawnej domeny, przechodzi mechanizmy uwierzytelniania i nie wykazuje oznak manipulacji technicznej, można uznać ją za wiarygodną. Model ten był spójny z architekturą zabezpieczeń, która koncentrowała się na ochronie trzech elementów: tożsamości nadawcy, integralności wiadomości oraz bezpieczeństwa transportu. W praktyce oznaczało to wykorzystanie TLS, SPF, DKIM oraz DMARC jako podstawowego zestawu mechanizmów budujących zaufanie.

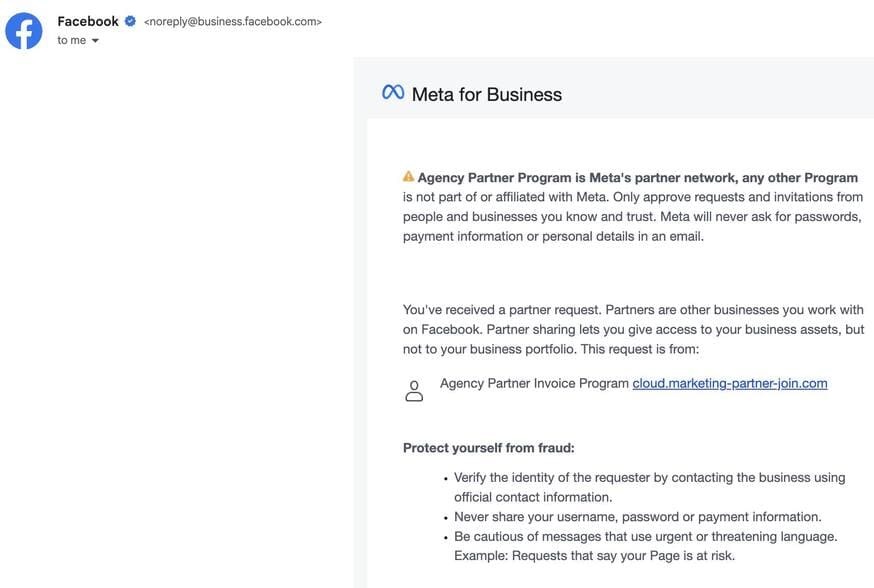

Obserwowane obecnie kampanie wymierzone w użytkowników platform takich jak Facebook Business pokazują jednak wyraźnie, że ten model osiągnął swoje granice. W analizowanym scenariuszu użytkownik otrzymuje wiadomość, która spełnia wszystkie klasyczne kryteria bezpieczeństwa. Nadawca jest prawidłowy, infrastruktura wysyłkowa należy do Meta, podpisy kryptograficzne są poprawne, a komunikat wpisuje się w znany kontekst operacyjny. Nie ma spoofingu, nie ma podszywania się pod domenę, nie ma manipulacji nagłówkami. A mimo to wiadomość stanowi skuteczny wektor ataku.

To nie jest błąd konfiguracji ani luka w protokołach. To zmiana paradygmatu.

Spis Treści

Od weryfikacji nadawcy do nadużycia zaufanego kanału

Tradycyjny phishing opierał się na imitacji. Atakujący podszywał się pod zaufany podmiot i próbował przekonać użytkownika, że ma do czynienia z legalną komunikacją. Mechanizmy takie jak SPF, DKIM i DMARC znacząco ograniczyły skuteczność tego podejścia, ponieważ pozwalają jednoznacznie potwierdzić, czy dana wiadomość rzeczywiście pochodzi z infrastruktury przypisanej do konkretnej domeny. W odpowiedzi na tę zmianę atakujący zaczęli korzystać z innej strategii. Zamiast próbować obejść zabezpieczenia, wykorzystują je jako element budujący wiarygodność. W omawianym przypadku nie ma potrzeby podszywania się pod Meta, ponieważ atakujący korzysta bezpośrednio z jej infrastruktury. Mechanizm zaproszeń partnerskich w Facebook Business pozwala na wygenerowanie komunikatu, który następnie jest wysyłany jako oficjalne powiadomienie.

Rys. 1. Scam z wykorzystaniem oficjalnego e-mail’a FB.

Kluczowy element polega na tym, że treść zaproszenia – w tym opis oraz ewentualne odnośniki – jest kontrolowana przez użytkownika inicjującego akcję. Platforma traktuje tę treść jako część legalnego workflow i nie dokonuje jej głębokiej analizy semantycznej.

W rezultacie:

zaufany system dystrybuuje treść, której nie można automatycznie uznać za bezpieczną

To przesuwa punkt ciężkości z problemu „czy wiadomość jest autentyczna” na problem „czy wiadomość ma sens w danym kontekście”.

Model zaufania: co działa, a co nie?

Aby zrozumieć, dlaczego ten scenariusz jest tak skuteczny, warto rozłożyć mechanizmy bezpieczeństwa na warstwy i precyzyjnie określić ich zakres odpowiedzialności. TLS odpowiada za ochronę kanału komunikacji. Zapewnia poufność i integralność transmisji pomiędzy klientem a serwerem. W kontekście e-mail oznacza to, że wiadomość nie została przechwycona ani zmodyfikowana w trakcie przesyłu. SPF, DKIM i DMARC rozwiązują problem autentyczności domeny nadawcy. Dzięki nim odbiorca może zweryfikować, że wiadomość rzeczywiście została wysłana przez system powiązany z daną domeną, a nie przez podmiot próbujący się pod nią podszyć. S/MIME rozszerza ten model o podpis na poziomie konkretnej tożsamości, umożliwiając potwierdzenie, kto podpisał wiadomość oraz czy jej treść została zmieniona po podpisaniu. Wszystkie te mechanizmy działają poprawnie w analizowanym scenariuszu.

I to właśnie jest istota problemu.

Każda z tych technologii odpowiada na pytanie dotyczące autentyczności i integralności komunikacji, ale żadna nie odpowiada na pytanie o jej intencję. Jeśli zaufany system wysyła wiadomość zawierającą treść przygotowaną przez użytkownika, to z punktu widzenia protokołów wszystko jest zgodne z założeniami.

Można to ująć w sposób bardziej formalny:

- TLS gwarantuje bezpieczeństwo transportu

- SPF/DKIM/DMARC gwarantują autentyczność domeny

- S/MIME gwarantuje integralność i podpis wiadomości

- żaden z tych mechanizmów nie weryfikuje semantyki ani kontekstu biznesowego komunikatu

To oznacza, że:

system może być w pełni bezpieczny technicznie i jednocześnie podatny na nadużycia operacyjne

User-generated content jako wektor ataku

Kluczowym elementem tego typu kampanii jest możliwość wstrzyknięcia treści przez użytkownika do komunikatu, który następnie zostaje opakowany i dostarczony przez zaufaną platformę. Nie jest to ograniczone do Facebook Business. Podobny wzorzec można zaobserwować w wielu innych systemach:

- zaproszenia do współdzielonych dokumentów

- powiadomienia o fakturach w systemach płatności

- komunikaty generowane w narzędziach kolaboracyjnych

- workflow związane z onboardingiem partnerów i użytkowników

W każdym z tych przypadków platforma działa poprawnie, ale nie kontroluje w pełni treści, którą przekazuje dalej.

To tworzy nową klasę ryzyka:

trusted-channel abuse z wykorzystaniem user-generated content

Z perspektywy architektury bezpieczeństwa jest to problem trudny do rozwiązania, ponieważ ograniczenie możliwości wprowadzania treści przez użytkowników często koliduje z funkcjonalnością systemu.

Jak ten mechanizm działa w praktyce?

Aby dobrze zrozumieć, dlaczego tego typu kampania jest tak skuteczna, warto rozłożyć ją na rzeczywisty ciąg zdarzeń:

- Atakujący korzysta z realnego konta oraz legalnego workflow platformy, np. mechanizmu zaproszenia partnera w Facebook Business.

- W trakcie tworzenia zaproszenia wprowadza treść, która wygląda wiarygodnie biznesowo, ale zawiera element socjotechniczny lub odnośnik prowadzący poza właściwy kontekst platformy.

- Platforma traktuje tę operację jako standardowy proces i generuje oficjalne powiadomienie e-mail wysyłane z prawidłowej infrastruktury oraz domeny.

- Odbiorca otrzymuje wiadomość, która z technicznego punktu widzenia jest w pełni poprawna i nie wzbudza podejrzeń na poziomie mechanizmów bezpieczeństwa poczty.

- Znany kontekst wizualny i operacyjny powoduje, że komunikat nie jest analizowany jak klasyczny phishing, lecz traktowany jako rutynowa interakcja.

- W tym momencie decyzja użytkownika nie opiera się już na ocenie technicznej autentyczności, lecz na interpretacji sensu komunikatu.

- Wykonanie sugerowanej akcji (kliknięcie linku, akceptacja współpracy) prowadzi do kolejnego etapu ataku, mimo że wcześniej nie doszło do obejścia żadnego zabezpieczenia technicznego.

Każdy workflow, który pozwala użytkownikowi wprowadzić własną treść do komunikatu systemowego wysyłanego przez zaufaną platformę, powinien być traktowany jako potencjalny wektor nadużycia.

Dlaczego heurystyki użytkownika przestają działać?

Przez lata użytkownicy byli szkoleni w zakresie rozpoznawania phishingu poprzez identyfikację anomalii. Uczono ich, aby zwracali uwagę na podejrzane domeny, błędy językowe, niespójności w komunikacie czy brak zabezpieczeń HTTPS. W nowym modelu te sygnały znikają. Wiadomość jest poprawna pod każdym względem technicznym. Wygląda jak standardowy element komunikacji biznesowej. Nie zawiera oczywistych błędów ani nietypowych konstrukcji. Jedynym elementem, który pozostaje, jest kontekst. Czy użytkownik rzeczywiście spodziewa się takiego zaproszenia? Czy zna podmiot, który je wysłał? Czy istnieje relacja biznesowa uzasadniająca jego otrzymanie? To są pytania, na które nie odpowiada żaden mechanizm techniczny. W efekcie decyzja zostaje przeniesiona na użytkownika, który często operuje pod presją czasu i w środowisku, gdzie podobne komunikaty są codziennością.

Implikacje dla organizacji i procesów

Dla organizacji oznacza to konieczność redefinicji podejścia do bezpieczeństwa komunikacji. Dotychczasowy model, w którym główny nacisk kładziono na konfigurację techniczną i zabezpieczenie infrastruktury, musi zostać uzupełniony o elementy operacyjne. Kluczowe staje się zarządzanie tym, jak użytkownicy interpretują i przetwarzają komunikaty pochodzące z zaufanych systemów. W praktyce szczególnie narażone są zespoły marketingowe oraz osoby zarządzające dostępem do zasobów w platformach takich jak Facebook Business. To właśnie one są odbiorcami zaproszeń partnerskich i to na nich spoczywa odpowiedzialność za podejmowanie decyzji. Jeżeli procesy nie uwzględniają ryzyka związanego z trusted-channel abuse, pojedyncza decyzja użytkownika może prowadzić do:

- przyznania dostępu nieautoryzowanemu podmiotowi

- przekierowania do złośliwego zasobu

- eskalacji ataku w kolejnych etapach

Co istotne, wszystkie te scenariusze mogą wystąpić bez naruszenia jakiejkolwiek warstwy technicznej.

Zmiana modelu obrony: od technologii do kontekstu

W obliczu tego typu zagrożeń konieczne jest przesunięcie ciężaru obrony z poziomu technologii na poziom kontekstu i procesu. Kluczowe znaczenie ma wprowadzenie zasady weryfikacji poza kanałem komunikacji. Każde zaproszenie, które nie wynika z wcześniej ustalonej relacji, powinno zostać potwierdzone inną drogą. Może to być kontakt bezpośredni, weryfikacja organizacji lub sprawdzenie tożsamości osoby inicjującej akcję. Równie istotne jest ograniczenie uprawnień oraz stosowanie zasady najmniejszych przywilejów. Nawet jeśli użytkownik podejmie błędną decyzję, jej skutki mogą zostać znacząco ograniczone.

Z perspektywy organizacyjnej oznacza to również konieczność budowania świadomości wśród użytkowników. Muszą oni rozumieć, że poprawność techniczna komunikatu nie jest równoznaczna z jego bezpieczeństwem.

Rola automatyzacji i ograniczania powierzchni decyzyjnej

Warto zwrócić uwagę na jeszcze jeden aspekt. Im więcej procesów opiera się na manualnych decyzjach użytkownika, tym większa powierzchnia ataku. Automatyzacja, monitoring oraz ograniczenie liczby interakcji wymagających oceny „czy to jest bezpieczne” mogą znacząco zmniejszyć ryzyko. Nie chodzi o eliminację użytkownika z procesu, ale o ograniczenie sytuacji, w których musi on podejmować decyzje w oparciu o niepełny kontekst. W tym sensie bezpieczeństwo komunikacji zaczyna być ściśle powiązane z dojrzałością operacyjną organizacji. Narzędzia i konfiguracja są niezbędne, ale nie wystarczające.

Co to oznacza w praktyce dla firm, agencji i właścicieli zasobów?

Z perspektywy organizacyjnej ten model ataku nie jest jedynie ciekawostką ani kolejną wariacją phishingu. Wymusza on zmianę sposobu, w jaki należy traktować komunikację pochodzącą z zaufanych platform. W środowiskach, w których operuje się na Facebook Business, Google Workspace, narzędziach płatniczych czy systemach kolaboracyjnych, zaproszenia, powiadomienia i workflow oparte o współpracę są elementem codziennej pracy. Do tej pory były one postrzegane jako operacyjnie bezpieczne, ponieważ pochodziły z legalnych źródeł.

To założenie przestaje być aktualne.

Każdy mechanizm, który umożliwia użytkownikowi wygenerowanie komunikatu wysyłanego przez platformę, powinien być traktowany jako potencjalny punkt wejścia dla nadużycia. Oznacza to konieczność zmiany podejścia nie na poziomie technologii, lecz na poziomie decyzji i procesów. W praktyce szczególnie istotne staje się rozdzielenie dwóch kwestii, które dotychczas były często traktowane jako tożsame: autentyczności komunikatu oraz zasadności działania, które ten komunikat sugeruje. To, że wiadomość pochodzi z prawidłowej domeny i została wygenerowana przez zaufany system, nie oznacza, że wykonanie sugerowanej akcji jest uzasadnione. Dla firm oznacza to konieczność wprowadzenia prostych, ale konsekwentnie stosowanych zasad operacyjnych. Zaproszenia do współpracy, nadawania uprawnień czy integracji zewnętrznych podmiotów nie powinny być akceptowane wyłącznie na podstawie ich formy. Każda taka operacja powinna wynikać z wcześniej ustalonego kontekstu biznesowego lub zostać potwierdzona niezależnym kanałem.

W przypadku agencji i zespołów marketingowych, które zarządzają wieloma kontami i współpracują z różnymi podmiotami, ryzyko jest szczególnie wysokie. Duża liczba interakcji oraz presja czasu sprzyjają podejmowaniu decyzji opartych na zaufaniu do interfejsu, a nie na weryfikacji kontekstu. W takich środowiskach brak jasno zdefiniowanych zasad przyjmowania zaproszeń i nadawania dostępów bardzo szybko przekłada się na realne ryzyko incydentu. Z perspektywy właścicieli zasobów i administratorów kluczowe staje się również ograniczenie skutków potencjalnego błędu. Zastosowanie zasady najmniejszych uprawnień, segmentacja dostępów oraz kontrola zmian mogą znacząco zmniejszyć wpływ pojedynczej decyzji użytkownika. Ten typ ataku pokazuje również, że bezpieczeństwo nie kończy się na poprawnej konfiguracji technicznej. TLS, certyfikaty, mechanizmy uwierzytelniania poczty i monitoring infrastruktury pozostają fundamentem, ale nie są w stanie rozwiązać problemu nadużycia legalnych kanałów komunikacji. W praktyce oznacza to konieczność traktowania bezpieczeństwa jako połączenia technologii, procesu i świadomości użytkownika.

Bez tej zmiany nawet w pełni poprawnie zabezpieczona infrastruktura może stać się częścią łańcucha ataku.

Wnioski: redefinicja zaufania

Analizowany scenariusz pokazuje wyraźnie, że pojęcie „zaufanej komunikacji” wymaga ponownego zdefiniowania. Przez lata zaufanie było wynikiem poprawnej konfiguracji technicznej. Jeśli domena była prawidłowa, certyfikat ważny, a mechanizmy uwierzytelniania spełnione, komunikat uznawano za wiarygodny. Dziś to założenie przestaje być aktualne. Zaufanie nie może opierać się wyłącznie na tym, kto wysłał wiadomość. Musi uwzględniać również to, dlaczego została ona wysłana i czy jej kontekst jest uzasadniony. To przesunięcie jest istotne, ponieważ zmienia sposób projektowania systemów, procesów i szkoleń użytkowników. Bez jego uwzględnienia organizacje pozostają podatne na ataki, które nie łamią żadnych zabezpieczeń, a jedynie wykorzystują je w sposób niezgodny z pierwotnym założeniem.

W praktyce oznacza to jedno:

autentyczność komunikatu nie jest już wystarczającym warunkiem jego bezpieczeństwa

I to właśnie w tej przestrzeni – pomiędzy techniczną poprawnością a rzeczywistym zaufaniem – rozgrywa się dziś najwięcej skutecznych ataków.

Chcesz zwiększyć bezpieczeństwo Twojej elektronicznej korespondencji? Sprawdź nasze rozwiązania do cyfrowego szyfrowania i podpisywania wiadomości e-mail – S/MIME. Masz pytania? Skontaktuj się z naszym działem sprzedaży: Kontakt.