Verified Mark Certificate (VMC) – Wizualna warstwa zaufania w nowoczesnej architekturze bezpieczeństwa e-mail

Z technicznego punktu widzenia e-mail jest dziś jednym z najlepiej zabezpieczonych protokołów warstwy aplikacyjnej. Szyfrowanie transportowe TLS jest standardem, podpisy DKIM są powszechne, a DMARC umożliwia realne egzekwowanie polityki tożsamości domeny. Mimo to statystyki incydentów pozostają bezlitosne – to właśnie e-mail nadal odpowiada za największą liczbę skutecznych ataków phishingowych i naruszeń bezpieczeństwa wynikających z błędu ludzkiego.

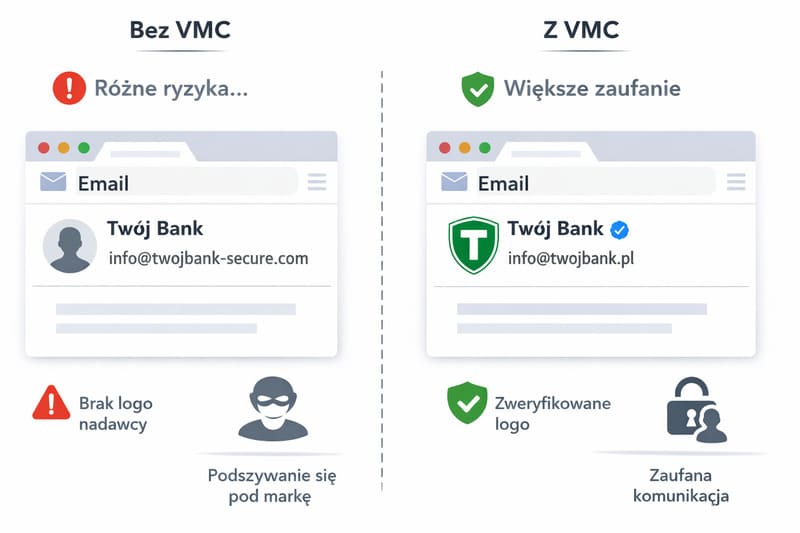

Problem nie leży w kryptografii. Leży w momencie decyzyjnym, który wciąż należy do człowieka. Użytkownik końcowy nie interpretuje wyników SPF ani alignmentu DKIM. Nie analizuje rekordów DNS. Widzi natomiast nazwę nadawcy, temat wiadomości oraz sygnały wizualne, które – świadomie lub nie – interpretuje jako oznaki autentyczności. To właśnie w tej luce pomiędzy poprawną walidacją techniczną a percepcją użytkownika powstał Verified Mark Certificate. VMC nie próbuje „naprawiać” e-maila na poziomie protokołu. Jego rolą jest przetłumaczenie złożonej decyzji kryptograficznej na jednoznaczny sygnał wizualny, który użytkownik jest w stanie zrozumieć bez wiedzy technicznej.

Spis Treści

Czym naprawdę jest VMC? I czym nim nie jest?

Verified Mark Certificate bywa mylony z rozszerzeniem BIMI lub traktowany jako element brandingu. Takie uproszczenie prowadzi do błędnych decyzji projektowych. VMC nie jest narzędziem marketingowym i nie jest alternatywą dla DMARC. Jest certyfikatem tożsamości marki, osadzonym w ekosystemie PKI. Z technicznego punktu widzenia VMC jest certyfikatem X.509, wydawanym przez zaufane centrum certyfikacji. Jednak jego unikalność polega na tym, że nie potwierdza on wyłącznie kontroli nad domeną. Potwierdza również prawo do używania konkretnego znaku towarowego w kontekście komunikacji e-mail.

źródło: Opracowanie własne.

źródło: Opracowanie własne.

W praktyce oznacza to połączenie trzech porządków, które dotychczas funkcjonowały niezależnie:

- infrastruktury technicznej (DNS, e-mail, PKI),

- kryptografii i łańcuchów zaufania,

- prawa własności intelektualnej.

To połączenie sprawia, że logo wyświetlane w skrzynce odbiorczej nie jest deklaracją nadawcy, lecz zweryfikowanym atrybutem tożsamości, za który odpowiedzialność bierze centrum certyfikacji.

BIMI i VMC: relacja wykonawcza, nie konkurencyjna.

BIMI (Brand Indicators for Message Identification) jest warstwą publikacyjną. Definiuje, gdzie i w jaki sposób klient pocztowy może znaleźć informacje o marce powiązanej z domeną wysyłającą. Sam w sobie BIMI nie wprowadza jednak mechanizmu zaufania. Bez VMC pozostaje jedynie wskazówką, a nie dowodem tożsamości. Dostawcy poczty bardzo szybko zrozumieli to ryzyko. Wyświetlanie logo bez silnej walidacji prawnej i kryptograficznej mogłoby wprost wzmacniać phishing zamiast go ograniczać. Dlatego w praktyce pełne wsparcie BIMI zostało sprzężone z wymogiem posiadania VMC.

W tym modelu BIMI odpowiada za mechanikę, a VMC za wiarygodność. Jedno bez drugiego nie ma sensu operacyjnego.

Z perspektywy użytkownika wyświetlenie logo obok wiadomości wydaje się decyzją interfejsu. W rzeczywistości jest to końcowy rezultat wieloetapowego procesu walidacyjnego, który klient pocztowy przeprowadza zanim dopuści jakikolwiek element wizualny. Po odebraniu wiadomości klient nie interesuje się jeszcze brandingiem. Najpierw musi ustalić, czy domena nadawcy spełnia minimalne warunki integralności i spójności tożsamości. Dopiero po ich spełnieniu możliwe jest przejście do warstwy BIMI i VMC.

Sekwencja techniczna wygląda następująco:

- w pierwszej kolejności weryfikowana jest autoryzacja źródła wysyłki poprzez SPF,

- następnie sprawdzany jest podpis DKIM i integralność treści,

- potem egzekwowana jest polityka DMARC, w tym alignment domen,

- dopiero w tym momencie wykonywane jest zapytanie DNS o rekord BIMI,

- na końcu walidowany jest certyfikat VMC oraz powiązane z nim logo.

Ta kolejność ma kluczowe znaczenie. Klient pocztowy nigdy nie pobiera logo ani certyfikatu, jeżeli domena nie przejdzie walidacji DMARC z polityką co najmniej quarantine. Oznacza to, że VMC nie „poprawia” reputacji domeny. On ją dziedziczy. Logo nie jest narzędziem naprawczym, lecz nagrodą za dojrzałość infrastrukturalną.

Dlaczego polityka DMARC reject jest warunkiem koniecznym?

Wymóg restrykcyjnej polityki DMARC bywa postrzegany jako nadmierny. W praktyce pełni on rolę filtra jakości. Organizacja, która nie jest w stanie przejść na p=reject, nie ma pełnej kontroli nad swoim ekosystemem wysyłkowym. W takim środowisku wyświetlanie logo mogłoby prowadzić do eskalacji ryzyka, a nie jego redukcji. Przejście na reject wymusza inwentaryzację wszystkich źródeł wysyłki, uporządkowanie DKIM oraz eliminację historycznych kompromisów konfiguracyjnych. Dopiero po wykonaniu tej pracy możliwe jest dołożenie warstwy wizualnej zaufania. Z punktu widzenia dostawców poczty jest to logiczne: logo staje się sygnałem dojrzałości operacyjnej, a nie prostym elementem identyfikacji wizualnej.

Jednym z najbardziej niedocenianych aspektów VMC jest sposób traktowania logo. W kontekście BIMI nie jest to dowolna grafika marketingowa. Jest to artefakt bezpieczeństwa, który podlega walidacji podobnie jak certyfikat. Wymóg użycia formatu SVG Tiny PS nie wynika z estetyki. Jest to świadoma decyzja projektowa, której celem jest ograniczenie powierzchni ataku. Profil ten eliminuje możliwość osadzania skryptów, zdarzeń interaktywnych i niestandardowych elementów, które mogłyby zostać wykorzystane do ataku na parsery klienta pocztowego. Logo staje się w tym modelu elementem łańcucha zaufania. Musi być deterministyczne, jednoznaczne i bezpieczne w renderowaniu. To fundamentalna różnica względem klasycznego podejścia brandingowego.

Proces uzyskania VMC jako projekt infrastrukturalny.

Uzyskanie VMC nie jest transakcją zakupową. Jest projektem, który angażuje zespoły bezpieczeństwa, e-mail, prawne i brandingowe. Próby traktowania go jako prostego dodatku do domeny niemal zawsze kończą się opóźnieniami lub niepowodzeniem. Proces rozpoczyna się od stabilizacji infrastruktury e-mail. Obejmuje to identyfikację wszystkich systemów wysyłających, ujednolicenie podpisów DKIM oraz stopniowe zaostrzanie polityki DMARC. Ten etap bywa najbardziej czasochłonny, ponieważ ujawnia nieudokumentowane integracje i historyczne wyjątki. Równolegle przygotowywany jest materiał formalny. Centrum certyfikacji weryfikuje rejestr znaku towarowego, dane właściciela oraz relację pomiędzy marką a domeną. Jest to proces zbliżony do walidacji EV, rozszerzony o elementy prawa własności intelektualnej.

Dopiero po zakończeniu tych etapów możliwe jest wystawienie certyfikatu i publikacja rekordu BIMI.

Kto wydaje VMC i dlaczego to ma znaczenie?

VMC nie jest standardowym produktem PKI. Wydają go wyłącznie wybrane centra certyfikacji, w tym:

- DigiCert

- Entrust

- Sectigo

Znaczenie ma nie tylko poprawność techniczna certyfikatu, lecz również reputacja CA w oczach operatorów skrzynek pocztowych. Akceptacja VMC jest wprost powiązana z zaufaniem do wystawcy, co odróżnia ten ekosystem od klasycznych certyfikatów DV.

VMC jako mechanizm redukcji phishingu typu brand impersonation.

Z perspektywy zespołów bezpieczeństwa największą wartością VMC nie jest samo wyświetlanie logo, lecz zmiana dynamiki ataku phishingowego. Tradycyjny phishing oparty na podszywaniu się pod markę wykorzystuje fakt, że użytkownik nie ma prostego sposobu odróżnienia komunikatu autentycznego od spreparowanego. Adres nadawcy bywa podobny, treść jest wiarygodna, a brak jednoznacznych sygnałów wizualnych działa na korzyść atakującego. Liczby phishingu związanego z podszywaniem się pod markę są następujące:

źródło: statista.com

źródło: statista.com

VMC wprowadza asymetrię. Atakujący może skopiować treść, styl komunikacji, a nawet nazwę wyświetlaną nadawcy. Nie jest jednak w stanie uzyskać certyfikatu VMC ani spowodować wyświetlenia logo prawdziwej marki, ponieważ nie kontroluje ani domeny, ani znaku towarowego. W rezultacie użytkownik zaczyna dostrzegać brak logo jako anomalię, a nie jego obecność jako coś nadzwyczajnego. To subtelna, ale kluczowa zmiana poznawcza. Zamiast uczyć użytkownika, jak rozpoznawać phishing, infrastruktura zaczyna wspierać właściwe decyzje automatycznie.

Jak VMC wpływa na zachowanie użytkowników, a nie tylko na metryki?

Wdrożenia VMC bardzo często oceniane są przez pryzmat wskaźników marketingowych: open rate, CTR, engagement. Choć te metryki rzeczywiście ulegają poprawie, nie oddają one pełnego obrazu zmiany, jaka zachodzi po stronie odbiorców. Użytkownicy stopniowo uczą się nowego wzorca zaufania. Logo staje się stałym elementem komunikacji od danej organizacji, a jego brak zaczyna budzić niepewność. Co istotne, proces ten zachodzi bez formalnych szkoleń i kampanii edukacyjnych. Jest wynikiem powtarzalności i konsekwencji. Z punktu widzenia bezpieczeństwa jest to model znacznie bardziej skalowalny niż klasyczna edukacja użytkowników. Nie wymaga od nich wiedzy technicznej ani ciągłej czujności. Wystarczy, że zauważą rozbieżność pomiędzy oczekiwanym a rzeczywistym sygnałem wizualnym.

Case study: instytucja finansowa B2C w Unii Europejskiej.

W jednym z dużych podmiotów sektora finansowego w UE problem phishingu osiągnął poziom operacyjnie uciążliwy. Pomimo poprawnej konfiguracji SPF, DKIM i DMARC, klienci regularnie zgłaszali podejrzane wiadomości podszywające się pod komunikację bankową. Zespół SOC był przeciążony obsługą zgłoszeń, z których znaczna część dotyczyła maili spoza infrastruktury organizacji. Decyzja o wdrożeniu VMC została podjęta po pełnej migracji do polityki DMARC reject. Projekt trwał kilka miesięcy i obejmował zarówno zespoły techniczne, jak i prawne.

Po sześciu miesiącach od uruchomienia BIMI z VMC zaobserwowano kilka istotnych zmian:

- liczba zgłoszeń phishingowych spadła znacząco, mimo że globalna liczba kampanii phishingowych rosła,

- klienci zaczęli częściej zgłaszać wiadomości bez logo jako podejrzane,

- czas reakcji zespołu SOC uległ skróceniu, ponieważ zgłoszenia były bardziej precyzyjne.

Najważniejszym efektem nie był jednak spadek liczby incydentów, lecz zmiana zachowania klientów. Logo stało się dla nich punktem odniesienia, a nie elementem dekoracyjnym.

Case study: globalny SaaS B2B i komunikacja systemowa.

W firmie SaaS działającej globalnie VMC zostało wdrożone nie jako reakcja na incydent, lecz jako element strategii „trust-by-design”. Organizacja wysyłała dużą liczbę komunikatów systemowych: powiadomień o bezpieczeństwie, zmianach konfiguracji, alertów o aktywności konta. Wcześniej część tych wiadomości była ignorowana lub trafiała do folderów „inne” lub „spam”, ponieważ użytkownicy traktowali je z ostrożnością, obawiając się phishingu. Po wdrożeniu VMC komunikacja zaczęła być postrzegana jako bardziej spójna i wiarygodna.

Efektem była poprawa dostarczalności do głównych dostawców poczty oraz wzrost interakcji z komunikatami systemowymi. Co istotne, spadła również liczba zgłoszeń fałszywego phishingu generowanych przez własne maile organizacji.

VMC a deliverability: zależność pośrednia, ale mierzalna.

Częstym pytaniem zespołów e-mail jest to, czy VMC bezpośrednio wpływa na deliverability. Odpowiedź brzmi: nie bezpośrednio, ale w sposób systemowy. VMC nie zmienia scoringu spamowego wprost. Nie jest sygnałem reputacyjnym na poziomie protokołu. Jednak wpływa na dwa czynniki, które pośrednio oddziałują na dostarczalność:

- zachowanie użytkowników (otwieranie, interakcje, brak zgłoszeń spam),

- spójność i dojrzałość konfiguracji e-mail (DMARC

reject).

Dostawcy poczty coraz silniej opierają swoje algorytmy na sygnałach behawioralnych. W tym kontekście VMC staje się elementem ekosystemu, który sprzyja pozytywnym sygnałom, zamiast próbować je sztucznie generować.

Aspekty compliance i due diligence.

W organizacjach regulowanych VMC zaczyna pełnić rolę, która wykracza poza marketing i bezpieczeństwo operacyjne. Coraz częściej jest traktowany jako dowód wdrożenia najlepszych praktyk komunikacji elektronicznej. Z perspektywy norm takich jak ISO 27001 czy wymogów wynikających z NIS2, VMC nie jest obowiązkowy. Jednak w audytach bezpieczeństwa i procesach due diligence bywa wskazywany jako element wzmacniający kontrolę nad kanałem komunikacji z klientami i partnerami. Istotne jest to, że VMC jest rozwiązaniem audytowalnym. Proces jego wystawienia obejmuje formalną walidację prawną i techniczną, co wpisuje się w logikę kontroli organizacyjnych, a nie jednorazowych konfiguracji.

Gdzie VMC nie ma sensu? Uczciwa ocena ograniczeń.

Nie każda organizacja skorzysta na wdrożeniu VMC. W środowiskach, w których e-mail nie jest kluczowym kanałem komunikacji z użytkownikiem końcowym, koszt i złożoność projektu mogą przewyższać korzyści. VMC nie chroni przed phishingiem opartym na domenach podobnych ani nie eliminuje potrzeby monitorowania brand abuse. Nie zastępuje również edukacji użytkowników ani innych warstw zabezpieczeń. Jego wartość ujawnia się tam, gdzie:

- marka jest rozpoznawalna i bywa celem podszyć,

- e-mail jest krytycznym kanałem operacyjnym,

- organizacja osiągnęła dojrzałość w zakresie DMARC.

Rozmowa o kosztach VMC bywa zdominowana przez cenę samego certyfikatu. To błąd perspektywy. W praktyce koszt VMC składa się z kilku elementów, z których certyfikat jest często najmniej problematycznym. Największym kosztem jest dojrzałość organizacyjna, którą trzeba osiągnąć, aby VMC w ogóle miało sens. Organizacje z chaotyczną infrastrukturą e-mail, niekompletnym DMARC i rozproszonymi źródłami wysyłki muszą najpierw zainwestować w porządkowanie podstaw. Dopiero w takim kontekście pojawiają się koszty bezpośrednie:

- opłata za certyfikat VMC (zależna od CA i okresu ważności),

- prace prawne związane z walidacją znaku towarowego,

- przygotowanie i walidacja logo SVG Tiny PS,

- monitoring i utrzymanie konfiguracji BIMI.

W organizacjach dojrzałych koszt ten jest przewidywalny i relatywnie niski w porównaniu do budżetów bezpieczeństwa. W organizacjach niedojrzałych VMC bywa katalizatorem większego projektu porządkowego, co należy traktować jako inwestycję, a nie wadę technologii. Zwrot z inwestycji w VMC rzadko da się sprowadzić do jednej metryki. Jego wartość ujawnia się na kilku poziomach jednocześnie, z których część ma charakter pośredni. Najczęściej obserwowane obszary wpływu obejmują:

- redukcję zgłoszeń phishingowych i obciążenia zespołów SOC,

- spadek liczby fałszywych alarmów generowanych przez własną komunikację,

- poprawę zachowań użytkowników (otwieralność, reakcja na alerty),

- wzmocnienie reputacji domeny poprzez konsekwentny DMARC

reject.

W organizacjach B2C ROI bywa liczony poprzez zmniejszenie kosztów obsługi incydentów i call center. W B2B częściej poprzez wzrost skuteczności komunikacji systemowej i onboardingowej. W obu przypadkach VMC działa jako wzmacniacz istniejących procesów, a nie magiczne rozwiązanie problemów.

VMC na tle innych sygnałów zaufania.

Aby właściwie umiejscowić VMC w architekturze bezpieczeństwa, warto porównać go z innymi znanymi sygnałami zaufania. Każdy z nich rozwiązuje inny problem i działa na innym poziomie. Porównanie to najlepiej rozumieć nie jako konkurencję, lecz jako komplementarność:

- certyfikaty SSL/TLS (w tym EV) budują zaufanie do połączenia i domeny w kontekście WWW,

- DMARC buduje zaufanie do domeny w kontekście e-mail,

- VMC buduje zaufanie do marki w kontekście e-mail, na poziomie interfejsu użytkownika.

Kluczowa różnica polega na tym, że VMC jako jedyny łączy walidację techniczną z prawną i wizualną. Dzięki temu wypełnia lukę, której nie adresują ani certyfikaty SSL, ani mechanizmy antyspamowe.

FAQ – Najczęściej zadawane pytania odnośnie VMC.

1. Czy VMC zwiększa bezpieczeństwo kryptograficzne e-maila?

Nie. VMC nie zmienia algorytmów ani protokołów. Zwiększa bezpieczeństwo operacyjne poprzez zmianę zachowania użytkowników i ograniczenie skuteczności phishingu typu brand impersonation.

2. Czy można wdrożyć VMC bez polityki DMARC reject?

Nie w praktyce. Dostawcy poczty wymagają co najmniej quarantine, a pełna skuteczność BIMI jest osiągana przy reject.

3. Czy VMC działa dla subdomen?

Tak, ale każda domena wysyłająca musi być objęta poprawną polityką DMARC i walidacją. VMC nie „dziedziczy się” automatycznie.

4. Czy jeden certyfikat VMC może obejmować wiele marek?

Nie. VMC jest wydawany dla konkretnego znaku towarowego i konkretnej domeny.

5. Czy zmiana logo wymaga ponownej walidacji?

Tak. Logo jest integralną częścią certyfikatu i każda zmiana wymaga nowego procesu.

6. Jak długo trwa proces uzyskania VMC?

Od kilku tygodni do kilku miesięcy – w zależności od gotowości DMARC i kompletności dokumentów prawnych.

7. Czy VMC wpływa na spam score?

Nie bezpośrednio. Wpływa pośrednio poprzez zachowanie użytkowników i stabilność konfiguracji e-mail.

8. Czy VMC chroni przed phishingiem z podobnych domen?

Nie. Wymaga uzupełnienia o monitoring brand abuse i edukację użytkowników.

9. Czy VMC ma sens dla małych firm?

Tylko wtedy, gdy marka jest rozpoznawalna i bywa celem podszyć. W przeciwnym razie priorytetem pozostaje DMARC.

10. Czy VMC to chwilowy trend czy długofalowy standard?

Wszystko wskazuje na to, że BIMI i VMC będą rozwijane i rozszerzane, a nie wycofywane. To kierunek zgodny z rosnącą rolą sygnałów zaufania po stronie UX.

Roadmapa BIMI i VMC na lata 2025-2027.

Rozwój VMC nie jest zakończony. Obserwując kierunek zmian u głównych operatorów poczty, można zarysować kilka prawdopodobnych trendów.

W krótkim horyzoncie (2025) należy spodziewać się:

- dalszego zaostrzania wymogów DMARC,

- rozszerzenia wsparcia BIMI w kolejnych klientach pocztowych,

- lepszej integracji sygnałów BIMI z algorytmami reputacyjnymi.

W średnim horyzoncie (2026-2027) realne są:

- dodatkowe atrybuty zaufania powiązane z marką,

- silniejsze powiązanie VMC z alertami bezpieczeństwa,

- standaryzacja procesów audytowych wokół komunikacji e-mail.

W tym kontekście VMC jawi się nie jako końcowy produkt, lecz jako fundament pod dalszą ewolucję zaufania w e-mailu.

VMC w modelu Zero Trust dla komunikacji e-mail.

Coraz częściej mówi się o rozszerzeniu filozofii Zero Trust poza sieć i aplikacje. E-mail, jako kanał inicjujący wiele procesów biznesowych, naturalnie wpisuje się w ten model. VMC nie wprowadza zaufania domyślnego. Wręcz przeciwnie – zakłada, że zaufanie musi być jawnie udowodnione, a jego brak jest sygnałem ostrzegawczym. Logo nie jest przywilejem. Jest efektem spełnienia rygorystycznych warunków. W tym sensie VMC można traktować jako Zero Trust dla percepcji użytkownika. Verified Mark Certificate nie jest rozwiązaniem uniwersalnym, ale w odpowiednim kontekście staje się niezwykle skutecznym elementem architektury bezpieczeństwa. Największą wartość przynosi wtedy, gdy:

- marka jest rozpoznawalna i realnie narażona na phishing,

- e-mail jest krytycznym kanałem operacyjnym,

- organizacja osiągnęła dojrzałość w zakresie DMARC,

- bezpieczeństwo traktowane jest systemowo, a nie punktowo.

W takim środowisku VMC przestaje być „dodatkiem”. Staje się naturalnym domknięciem łańcucha zaufania, który łączy kryptografię, infrastrukturę, prawo i doświadczenie użytkownika w jeden spójny model decyzyjny.

Masz pytania związane z VMC? Zapraszamy do kontaktu z nami.